Pengertian DOS ( Disk Operating System )

Disk Operataing System atau DOS adalah suatu sistem operasi komputer yang memakai interface command – line dan sering digunakan oleh pengguna komputer pada tahun 1980-an. DOS merupakan suatu sistem operasi yang dipakai untuk mengelola semua sumber daya yang ada pada komputer.

Para penggunanya berinteraksi dengan DOS dengan cara memberikan perintah-perintah menggunakan keyboard komputer. Penggunanya harus mengetikan perintah dengan keybord, lalu perintah yang diberikan akan diterjemahkan oleh sistem DOS sesuai dengan fungsi perintah tersebut.

Baca Juga Artikel yang Mungkin Terkait : Pengertian CPU

Perintah yang ada pada DOS misalnya seperti nama file program yang ber-extension atau berakhiran .bat, .exe dan lain-lain.

Selain mengetikan nama-nama file dari program perintah DOS juga biasanya digabungkan dengan berbagai macam prameter yang dimana penulisan prameter tersebut setelah nama file program, jadi dapat disimpulkan bawah DOS merupakan suatu sistem operasi yang berguna untuk mengelola sistem komputer.

Sejarah DOS

IBM dan Microsoft selanjutnya merilis versi-versi DOS; di mana versi IBM yang langsung dibundel dengan komputer IBM PC disebut dengan “IBM PC-DOS” (International Business Machine Personal Computer Disk Operating System).

Pada awalnya, IBM hanya menggunakan apa yang layak digunakan dari MS-DOS yang dirilis oleh Microsoft, seperti program-programnya atau utilitas yang disertakannya.

Karena itulah, versi IBM selalu dirilis lebih lambat dibandingkan dengan versi MS-DOS. Tapi, MS-DOS versi 4.0 adalah versi MS-DOS pertama yang benar-benar sama seperti IBM PC-DOS, karena Microsoft sedang berkonsenstrasi untuk mengembangkan sebuah sistem operasi penerus DOS, yang disebut dengan OS/2.

Microsoft, ketika melisensikan DOS kepada IBM, menandatangani perjanjian lisensi yang salah satu poinnya mengandung bahwa Microsoft boleh melisensikan MS-DOS kepada perusahaan selain IBM, dan para perusahaan tersebut dipersilakan mengubah nama MS-DOS menjadi nama yang mereka gunakan (contoh: TandyDOS, Compaq DOS, dan lainnya).

Kebanyakan versi-versi tersebut tentu saja sama dengan versi yang telah dikembangkan oleh Microsoft dengan MS-DOS-nya, tapi Microsoft mulai mencabut perjanjian lisensinya sehingga para perusahaan lain harus menggunakan nama MS-DOS, bukannya nama yang telah dikustomisasi sebelumnya.

Hanya IBM yang diberikan keleluasaan untuk terus menggunakan nama IBM PC-DOS, bukannya MS-DOS.

MS-DOS pun berkembang cukup cepat, dengan fitur-fitur signifikan yang diambil dari beberapa sistem operasi lainnya seperti Microsoft Xenix–salah satu varian sistem operasi UNIX yang dikembangkan oleh Microsoft dan DR-DOS milik Digital Research, serta produk-produk utilitas lainnya seperti NortonUtilities dari Symantec Corporation (produk yang diadopsi seperti Microsoft Disk Defragmenter).

PC-Tools dari Central Points (produk yang diadopsi seperti Microsoft Anti-Virus), manajer memori diperluas atau EMM (Expanded Memory Manager) QEMM dari Quarterdeck (produk yang diadopsi seperti EMM386), kompresi disk (disk compression) DriveSpace dari Stac Electronics, dan masih banyak produk yang diadopsi lainnya.

Ketika Intel Corporation memperkenalkan mikroprosesor baru yang disebut dengan Intel 80286, Microsoft dan IBM memulai proyek sistem operasi baru pengganti DOS yang disebut denganOS/2, yang pada dasarnya adalah versi MS-DOS yang berjalan dalam modus terproteksi (protected mode).

Tapi, Microsoft meninggalkan proyek OS/2 tersebut untuk memfokuskan diri pada pengembangan Microsoft Windows dan Microsoft Windows NT.

Digital Research membuat sebuah antarmuka grafis yang disebut dengan GEM, tapi sangat kurang populer pada komputer IBM PC atau kompatibel. GEM ternyata mendapat pasarnya pada mesin komputer ATARI ST, tapi akhirnya disalip lagi oleh Microsoft dengan versi Windows 3.0.

DOS (Disk Operating System) adalah Sistem operasi yang digunakan pertama kali dan masih digunakan hingga saat ini. Penggunaan DOS ini sangat penting bagi perkembangan sistem operasi, karena DOS merupakan cikal bakalnya sistem operasi.

Baca Juga Artikel yang Mungkin Terkait : Close Source

Fungsi DOS ( Disk Operating System )

Adapun beberapa fungsi dari DOS yang diantaranya ialah sebagai berikut:

- Untuk mengendalikan atau men-organisasikan kegiatan komputer.

- Untuk mengatur proses-proses input dan ouput data pada komputer.

- Untuk mengatur memori komputer.

- Untuk menagement file dan juga directory.

Dan masih banyak lagi fungsi dari DOS yang masih digunakan sampai sekarang ini, yang salah satunya dalam menyelesaikan beberapa troubleshooting pada perangkat keras komputer.

Perintah DOS

Berikut ini terdapat beberapa perintah dos, terdiri atas:

- Perintah Internal (Internal Command)

yakni perintah-perintah yang siap pakai karena perintah tersebut telah dimasukkan ke dalam COMMAND.COM (interpreter perintah DOS), sehingga dapat langsung dieksekusi oleh kernel DOS.

- Perintah Eksternal (External Command)

Yakni perintah-perintah yang tidak dimasukkan ke dalam COMMAND.COM, dan membutuhkan sebuah berkas yang dapat dieksekusi (berupa program DOS) yang harus terdapat dalam direktori aktif.

- Tabel 1, perintah-perintah yang terdapat dalam MS-DOS

| Perintah | Jenis perintah | Keterangan |

| BREAK | Internal | Mengeset pengecekan penekanan tombol Ctrl+C atau menggagalkannya. |

| CD atauCHDIR | Internal | Mengganti direktori aktif ke direktori lainnya yang ditentukan dalam parameter. Jika dijalankan tanpa parameter, maka perintah ini akan menampilkan lokasi di mana direktori aktif berada. |

| CHCP | Internal | Jika dijalankan tanpa parameter, perintah ini akan menampilkan code page (kumpulan karakter) dalam bentuk angka yang sedang digunakan. Perintah ini juga dapat digunakan untuk mengganti code page untuk semua perangkat yang mendukung pergantian kumpulan karakter. |

| CLS | Internal | Membersihkan layar dan menempatkan kursor pada pojok kiri layar. Perintah ini tidak memiliki parameter. |

| COPY | Internal | Menyalin satu atau beberapa berkas dari satu lokasi ke lokasi lainnya yang ditentukan. Perintah ini memiliki dua parameter, yakni parameter sumber berkas dan tujuan ke mana berkas akan disalin. |

| CTTY | Internal | Perintah ini akan mengganti perangkat terminal (terminal device/tty) yang digunakan untuk mengontrol komputer. |

| DATE | Internal | Perintah ini akan menampilkan tanggal saat ini. Perintah ini juga dapat mengeset tanggal komputer. |

| DEL atauERASE | Internal | Menghapus berkas yang ditentukan dalam parameter. Parameter dapat berupa nama berkas atau beberapa nama berkas yang disusun menggunakan karakter wildcard. |

| DIR | Internal | Jika digunakan tanpa parameter, perintah ini dapat menampilkan daftar berkas-berkas dan subdirektori yang terdapat di dalam direktori aktif. Berkas ini memiliki satu parameter, yakni lokasi direktori di mana hendak menampilkan daftar isi direktori. |

| EXIT | Internal | Keluar dari shell COMMAND.COM sekunder dan kembali lagi kepada COMMAND.COM primer. |

| LH atauLOADHIGH | Internal | Memuat sebuah program ke upper memory block. |

| LOCK | Internal | Perintah ini mengizinkan akses langsung terhadap hard disk. Perintah ini hanya dimiliki oleh MS-DOS dalam Windows 95/98. |

| MKDIRatau MD | Internal | Membuat sebuah direktori dalam direktori aktif. |

| PATH | Internal | Menentukan di mana MS-DOS harus mencari berkas-berkas yang dapat dieksekusi sebagai program. |

| PROMPT | Internal | Mengubah tampilan command prompt MS-DOS. |

| RMDIRatau RD | Internal | Menghapus sebuah direktori kosong. Akan gagal bila direktori tersebut mengandung berkas atau subdirektori lainnya. Gunakan perintah eksternal DELTREE untuk menghapus total sebuah tree direktori. |

| REN atauRENAME | Internal | Mengubah nama sebuah atau beberapa berkas (dengan menggunakan karakter wildcard). |

| SET | Internal | Menampilkan, menghapus atau mengeset variabel-variabel lingkungan. Umumnya, perintah ini dimasukkan ke dalam berkas AUTOEXEC.BAT. |

| TIME | Internal | Menampilkan atau mengeset waktu saat ini. |

| TYPE | Internal | Menampilkan isi dari sebuah berkas (dalam bentuk teks) ke dalam standard output. |

| UNLOCK | internal | Menonaktifkan akses hard disk secara langsung. Perintah ini hanya dimiliki oleh MS-DOS dalam Windows 95/98. |

| VER | internal | Menampilkan versi sistem operasi yang digunakan. |

| VERIFY | internal | Menyuruh sistem operasi agar melakukan verifikasi bahwa berkas-berkas yang ditulis ke dalam media penyimpanan telah sempurna ditulis, dan menampilkan status verifikasi. Perintah ini secara default dinyalakan oleh MS-DOS. |

| VOL | internal | Menampilkan nama label dari sebuah volume atau partisi. |

Baca Juga Artikel yang Mungkin Terkait : Mikrotik adalah

Kelas-Kelas DOS ( Disk Operating System )

Adapun keluarga dari DOS yang diantaranya terbagi menjadi beberapa macam kelas yaitu:

- Microsoft Disk Operating System atau di singkat dengan MS-DOS yang diantaranya Compaq DOS, Tandy DOS, Quick and Dirty Operating System “Q-DOS” dan lain-lain yang termasuk dalam sistem operasi MS-DOS dijual kepada para pembuat sistem komputer IBM PC/Compatible.

- IBM PC-DOS atau International Business machine Personal Computer Disk Operating System, meskipun masih buatan Microsoft tapi telah diubah sedikit supaya bisa digunakan oleh komputer buatan IBM.

- Digital Research Disk Operating System atau disingkat dengan DR-DOS dibuat oleh yang membuat sistem operasi CP/M yaitu Gary Kildall.

- Novell Personal Netware yaitu versi DR-DOS “Digital Research Disk Operating System” yang dijula kepad Novell, sebab perusahaan yang menaungi CP/M gulung tikar atau mengalami kebangkrutan, jadi Novell men-akuisisi Digital Research Incorporated.

- Caldera DOS, yakni versi dari Novell Personal Netwere yang dijual kepada Caldera Corporation.

- Free Dos dikembangkan oleh komunitas open source, versi dari DOS ini dibangun berasal dari sisa-sisa perkembangan Caldera DOS.

Sistem Operasi DOS Yang Beredar Di Pasaran

Adapun DOS yang beredar di pasaran sangat bermacam-macam diantaranya seperti berikut ini:

- PC atau Personal Computer DOS.

- MS-DOS.

- Macintosh DOS.

- Apple DOS.

- Linux dan lain-lain.

Istilah yang Erat Hubungannya dengan DOS

Perintah MS-DOS diketikkan dalam sebuah jendela yang disebut Command Prompt Window. Untuk keluar dari MS-DOS, ketik exit dalam jendela tersebut yaitu pada kursor yang berkedip-kedip.

Untuk membuka jendela Command Prompt, klik Start, pilih All Programs, pilih Accessories, dan kemudian klik Command Prompt.

- MS-DOS Mode

adalah sebuah shell dimana lingkungan MS-DOS di-emulasikan dalam Sistem Operasi 32-bit, seperti Windows. Program berbasis MS-DOS dapat berjalan di Windows dan biasanya ia membuat sebuah file yang disebut Program Information File (PIF) yang muncul sebagai shortcut di desktop anda.

- COM

adalah salah satu berkas penting dalam sistem operasi MS-DOS dan segala turunannya yang bertindak sebagai shell dan antarmuka dengan pengguna.

COMMAND.COM ini menyajikan prompt input kesiapan penggunaan komputer, yang disebut sebagai Command Prompt. Di dalam COMMAND.COM terdapat beberapa fungsi/perintah dasar (perintah internal) dalam mengoperasikan komputer, seperti MKDIR/MD, COPY, dan beberapa perintah lainnya.

Tanpa berkas ini, sistem operasi DOS tidak akan berjalan, karena ia tidak dapat menemukan cara bagaimana ia dapat berkomunikasi dengan pengguna

- Prompt

adalah sebutan bagi tanda kesiapan sistem operasi berbasis antarmuka baris perintah untuk penerima perintah dari pengguna. Dalam sistem operasi MS-DOS dan Windows, tanda prompt umumnya seperti C:\>.

Dalam sistem operasi UNIX, jenis prompt yang ditampilkan tergantung dari jenis shell yang digunakannya, dan jenis privilese yang dimiliki oleh pengguna, yang dapat berupa# atau $.

- Direktori

Sebuah direktori adalah komponen dari sistem berkas yang mengandung satu berkas atau lebih atau satu direktori lainnya atau lebih, yang disebut dengan subdirektori.

Batasan jumlah berkas atau subdirektori yang dapat ditampung dalam sebuah direktori tergantung dari sistem berkas yang digunakan, meskipun sebagian sistem berkas tidak membatasinya. Batasan tersebut disebabkan ukuran media penyimpanan di mana direktori berada.

Sebuah direktori yang mengandung satu direktori atau lebih disebut sebagai parent directory dari direktori-direktori tersebut, dan setiap direktori yang dikandung di dalam direktori disebut sebagai child directory.

Struktur direktori seperti ini lazim disebut sebagai struktur hierarkis direktori, atau sering juga disebut sebagai pohon direktori.

Baca Juga Artikel yang Mungkin Terkait : Microsoft Corporation adalah

Versi DOS

| Versi | Diluncurkan | Program/kemampuan baru |

| 1.00 | 12 Agustus 1981 | EDLIN.COM EXE2BIN.COM LINK.EXE DEBUG.COM CHKDSK.COM DISKCOMP.COM DISKCOPY.COM COMP.COM SYS.COM RAMCLEAR.COM SETCLOCK.COM MODE.COM FORMAT.COM BASIC.COM BASICA.COM LABEL.EXEVersi pertama dari MS-DOS Belum mendukung hard disk Hanya mendukung floppy disk 160K saja. |

| 1.1 | Mei 1982 | Dukungan double side floppy disk 320K. |

| 1.25 | Mei 1982 | Rilis pertama untuk klon IBM PC. |

| 2.0 | Maret 1983 | TREE.COM MKDIR/MD CHDIR/CD RMDIR/RD MORE.COM LESS.COM SORT.COM ASSIGN.COM COLOR.COM GRAPHICS.COM GRAFTABL.COM PARK.COM PRINT.COM BACKUP.EXE RESTORE.EXEDukungan untuk floppy disk 360K. Dukungan untuk direktori yang hierarkis. beberapa fungsi dari sistem operasi UNIX: pipe, I/O redirection, print spooling. |

| 2.05 | April 1983 | Dukungan huruf kanji (Jepang). |

| 2.10 | Oktober 1983 | |

| 2.11 | Maret 1984 | |

| 3.00 | Agustus 1984 | FDISK.EXE FC.EXE APEND.COM RECOVER.COM NLSFUNC.EXE Pembuatan partisi hard disk hingga 32MB. Dukungan sistem berkas FAT12. |

| 3.10 | November 1984 | SUBST.EXE SELECT.COM FIND.EXE SHARE.EXE REPLACE.EXEDukungan jaringan lokal (LAN) dengan komponen MS-NET. |

| 3.20 | Januari 1986 | XCOPY.EXE Dukungan topologi jaringan IBM Token Ring Dukungan floppy disk 720K 3.5 inci |

| 3.30 | April 1987 | FASTOPEN.EXE FASTHELP.EXE Dukungan floppy disk 1.44M 3.5 inci |

| 4.00 | Juni 1988 | MOUSE.COM HIMEM.SYS SMARTDRV.EXE SETVER.EXE MIRROR.COM Dukungan untuk Mouse Dukungan layar grafis (lebih baik dibanding CGA). |

| 4.01 | November 1988 | RAMDRIVE.SYS |

| 5.0 | Juni 1991 | EDIT.COM QBASIC.EXE DOSSHELL.EXE DOSKEY.EXE UNDELETE.EXE UNFORMAT.EXE MWUNDEL.EXE EXPAND.EXE Didefinisikannya Upper Memory Block (UMB) agar dapat dipakai oleh driver perangkat dan program yang bersifat Terminate-and-Stay-Resident (TSR). |

| 6.0 | Maret 1993 | EMM386.EXE DBLSPACE.EXE VSAFE.COM MSAV.EXE DEFRAG.EXE SCANDISK.EXE Banyak utilitas pendukung untuk mendiagnosa masalah, seperti Antivirus, defragmenter, dan SCANDISK (pengganti CHKDSK). |

| 6.20 | November 1993 | Versi 6.0 dikurangi DBLSPACE.EXE, karena masalah paten dengan Stac Technology sebagai pemilik paten. |

| 6.22 | Juni 1994 | DRVSPACE.EXE sebagai pengganti DBLSPACE.EXE dengan fungsi yang sama. Merupakan versi terakhir DOS yang bersifat stand-alone. |

| 7.0 | April 1995 | LOCK. Merupakan DOS yang diintegrasikan pada Windows 95. |

| 7.10 | Agustus 1997 | Dukungan untuk sistem berkas FAT32 secara langsung pada kernel. Diintegrasikan pada Windows 95 OSR 2.0 dan Windows 98. |

Serangan DOS

Berikut ini terdapat beberapa jenis-jenis serangan dos, terdiri atas:

- Ping Of Death

Merupakan serangan klasik yang dulu sering digunakan. Serangan ini di dilancarkan dengan menggunakan utility ping pada sebuah sistem operasi. Ping biasanya digunakan untuk memeriksa keberadaan sebuah host. Atau alamat IP dari sebuah website. Data yang dikirimkan secara default adalah 32bytes, namun pada kenyataannya program ini dapat mengirimkan sampai dengan 65kb data.

Baca Juga Artikel yang Mungkin Terkait : Spam adalah

Sekarang serangan seperti ini sudah tidak terlalu ampuh lagi, karena banyak sistem yang telah mengupdate patchnya dan menutup lubang-lubang tersebut. Ditambah semakin canggihnya teknologi dan semakin lebarnya bandwith yang tersedia, sehingga serangan ini tidak lagi menimbulkan dampak yang signifikan bagi sebuah sistem.

- Syn Flooding

Serangan Syn Flooding dilakukan dengan cara memanfaatken kelemahan protokol pada saat terjadinya proses handshake. Saat dua buah komputer memutuskan untuk memulai melakukan komunikasi maka komputer pengirim(penyerang) akan mengirimkan syn, penerima(target) pun akan menjawab dengan mengirimkan syn ack kepada komputer pengirim.

Seharusnya setelah menerima balasan syn ack dari penerima pengirim pemngirimkan ack kepada penerima untuk melakukan proses handshake.

Namun pada kenyataannya, pengirim justru mengirikan banyak paket syn kepada penerima yang mengakibatkan penerima harus terus menjawab permintaan dari pengirim.

Alamat ip penyerang biasanya telah disembunyikan atau spoofed sehingga alamat yang dicatat oleh target adalah alamat yang salah.

Penerima akan bingung untuk menjawab permintaan koneksi TCP yang baru karena masih menunggu banyaknya balasan ACK dari pengirim yang tidak diketahui tersebut.

Disamping itu koneksi juga akan dibanjiri oleh permintaan syn yang dikirim oleh pengirim secara terus menerus. Serangan seperti ini menghambat penerima memberikan pelayanan kepada user yang absah.

- Remote Controled Attack

Ramote controled attack pada dasarnya adalah mengendalikan beberapa network lain untuk menyerang target. Penyerangan dengan tipe ini biasanya akan berdampak besar, karena biasanya server- server untuk menyerang mempunyai bandwith yang besar.

Penyerang juga dengan leluasa dapat mengontrol bonekanya dan menyembunyikan diri dibalik server-server tersebut.

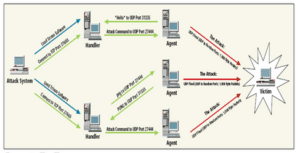

Banyak tools yang dapat digunakan untuk melakukan serangan denga tipe ini. Umumnya tools-tools tersebut mempunyai tipe Master dan client atau agent.

Marster merupakan komputer master yang telah dikuasai oleh penyerang dan akan digunakan untuk memberikan perintah kepada para agent guna melancarkan serangan.

Sedangkan client adalah komputer zombie yang telah berhasil dikuasai oleh penyerang, kemudian penyerang menanamkan aplikasi client yang siap menungu perintah untuk menyerang target.

Tools yang cukup terkenal dari tipe serangan ini adalah trinoo. Skema penyerangan dengan menggunakan trinoo dapat anda lihat seperti pada gambar dibawah ini :

Penyerang menggunakan dua buah master server yang digunakan untuk menyebarkan perintah kepada para zombie guna menyerang target.

Setelah meremote server yang telah ditunjuk sebagai master, selanjutnya penyerang menggunakan server tersebut untuk mengirimpak perintah serangan kepada para zombie dalam hal ini adalah klien dari master server tersebut.

Dengan menggunakan master server, penyerang dapat mengirimkan perintah ke banyak zombie asalkan telah adanya komunikasi antara zombie sabagi klien dan master server sebagai master.

Setelah menerima perintah dari server, maka klien atau agen ini akan melakukan penyerangan sesuai yang diperintahkan oleh penyerang. Serangan yang dilakukan oleh banyak zombie inilah yang akan baerakibat sangat fatal terhadap sistem target.

Karena packet data yang dikirim tidak hanya berasal dari satu sumber, sehingga cukup sulit untuk melakukan pemblokiran alamat penyerang.

Serangan DOS kerap dilakukan pada era 80an. Namun saat ini metode serangan telah berkembang, penyerangan bertipe DOS saat ini lebih variatif dan terkoordinasi dengan baik yang menyebabkan korban sulit untuk melacak keberadaan penyerang sesungguhnya.

Penyerangan dengan DDOS atau DOS yang didstribusikan dengan menggunakan beberapa node (DOS menggunakan 1 node) akan berdampak lebih besar kepada target.

Target akan dibanjiri oleh banyak paket data yang dikirim serentak dari beberapa tempat, skema-skema dibawah ini merupakan beberapa ilustrasi penyerangan DDOS. Skema tersebut digambarkan berdasarkan beberapa jenis serangan DDOS. Baik yang secara langsung maupun dengan memanfatkan network lain (zombie).

- UDP Flood

Serangan UDP ini memanfaatkan protokol UDP yang bersifat connectionless untuk menyerang target. Karena sifatnya itulah UDP flood cukup mudah untuk dilakukan. Sejumlah paket data yang besar dikirimkan begitu saja kepada korban.

Korban yang kaget dan tidak siap menerima serangan ini tentu akan bingung, dan pada beberapa kasus komputer server tersebut akan hang karena besarnya paket data yang dikirimkan. Penyerang dapat menggunakan tehnik spoofed untu menyembunyikan identitasnya.

- Smurf Attack

Merupakan penyerangan dengan memanfaatkan ICMP echo request yang sering digunakan pada saat membroadcat identitas kepada broacast address dalam sebuah network. Saat melakukan broadcast pada broadcast address maka semua komputer yang terkoneksi kedalam jaringan akan ikut menjawab request tersebut.

Hal ini tentu saja akan melambatkan dan memadatkan trafik di jaringan karena komputer-komputer yang tidak ditanya turut memberikan request tersebut.

Hal ini tentu akan berdampak lebih besar bila alamat pengirim request disamarkan, dan tidak hanya mengirimkan ICM request pada sebuah network melainkan kebeberapa network.

Tentu saja balasan yang diterima akan lebih besar lagi, tidak hanya sampai disitu. Pengirim menyamarkan identitasnya dengan cara memakai alamat ip orang lain.

Celakalah bagi orang tersebut karena ia akan diserang dengan balasan icmp echo request dari beberapa network sekaligus. Skema penyerangan dapat kita lihat seperti gambar dibawah ini.

Pada serangan diatas digambarkan penyerang melakukan penyerangan kepada target dengan memanfaatkan agent- agent yang berjalan melalui daemon-daemon dari tools flooder. Daemon yang berjalan tersebut merupakan daemon yang berjalan disisi klien dan menunggu perintah dari master node.

Master node memberikan perintah kepada agent-agent agar menyerang target yang pada gambar diatas diilustrasikan sebagai server yahoo.com.

serangan mungkin tidak berpengaruh begitu besar jika jumlah zombie yang digunakan sedikit. Namun jika jumlah yang digunakan terdiri dari puluhan bahkan ratusan sistem maka bukanlah hal yang tidak mungkin bila server yahoo.com dapat crash. Seperti pada saat server tersebut diserang menggunakan trinoo.

Cara Penanggulangan Serangan DOS

Berikut ini terdapat beberapa cara penganggulangan serangan dos, terdiri atas:

- Ping of death umumnya tidak terlalu berpengaruh pada sistem saat ini, namun ada baiknya selalu mengupdate patch guna menutupi celah-celah keamanan yang ada pada sistem operasi.

- Gunakanlah firewall yang dapat mengatasi masalah serangan ini, aturlah kebijakan firewall untuk tidak meneruskan paket data yang tidak diketahui dengan jelas asalnya. Cara lain adalah dengan memperbesar jumlah maksimum koneksi syn yang dapat berlangsung ke server.

- Bila anda pemilik server yang dijadikan zombie, tersedia banyak aplikasi atau software untuk mendeteksi tools trinoo ini. Waspadai aktivitas yang janggal diserver anda dan lakukan pengecekan secara berkala. Walaupun pada prokteknya sangat sulit untuk mendeteksi serangan ini, pengaturan dan kombinasi firewall dan ids mungkin dapat cukup membantu. Dan tentunya dengan kebijakan atau policy yang tepat. Lakukan blocking ip address dan port bila anda terkena serangan dan laporkan kepada pemilik server yang menjadi zombie.

- Dapat dilakukan dengan menolak paket data yang datang dari luar jaringan, dan mematikan semua service UDP yang masuk. Walaupun dengan cara ini dapat mematikan beberapa aplikasi yang menggunakan protok UDP. Namun cara ini cukup efektif untuk mengatasi serangan ini.

- Smurf dapat diatasi dengan mendisable broadcast addressing di router, kecuali bila kita benar- benar membutuhkannya. Cara lainnya adalah dengan melakukan filtering pada permintaan ICMO echo pada firewall. Cara lain yang dapat dilakukan adalah dengan membatasi trafik ICMP agar persentasenya kecil dari keseluruhan trafik yang terjadi pada jaringan.

Daftar Pustaka:

- Jelena Mirkovic, Janice Martin and Peter Reiher,“A Taxonomy of DDoS Attacks and DDoS Defense Mechanisms”. University of California, Los Angeles

- Michael Glenn, “A Summary of DoS/DDoS Prevention, Monitoring and Mitigation Techniques in a Service Provider Environment”, SANS Institute, 2003.

- Binanto Iwan. Sistem Operasi, Andi Publiser, Yogyakarta : 2005

- Hariyanto Bambang. Sistem Operasi, Informatika, Bandung : 2009

Demikianlah pembahasan mengenai DOS adalah – Sejarah, Fungsi, Perintah, Kelas, Versi, Serangan dan Cara Penanggulangan semoga dengan adanya ulasan tersebut dapat menambah wawasan dan pengetahuan kalian semua, terima kasih banyak atas kunjungannya. 🙂 🙂 🙂